Stand: 4. Mai 2026 · Lesezeit: 4 Min.

Kernaussagen

- Ein Leitfaden zur Sicherheit von Bluetooth Low Energy (BLE).

- Erfahren Sie mehr über Angriffsvektoren wie Sniffing, Man-in-the-Middle und die wichtigsten Schutzmaßnahmen.

Dieser Fachartikel behandelt: BLE Security: So schützen Sie Ihre vernetzten Geräte vor.

“BLE-Technologie ermöglicht Use Cases, die vor fünf Jahren noch Science Fiction waren – und das bei minimalem Energieverbrauch.”

– Björn Groenewold, Geschäftsführer Groenewold IT Solutions

Dieser Artikel ist Teil unserer Serie über Bluetooth Low Energy. Den umfassenden Leitfaden finden Sie hier: Der ultimative Guide zur BLE App Entwicklung in Deutschland (2026)

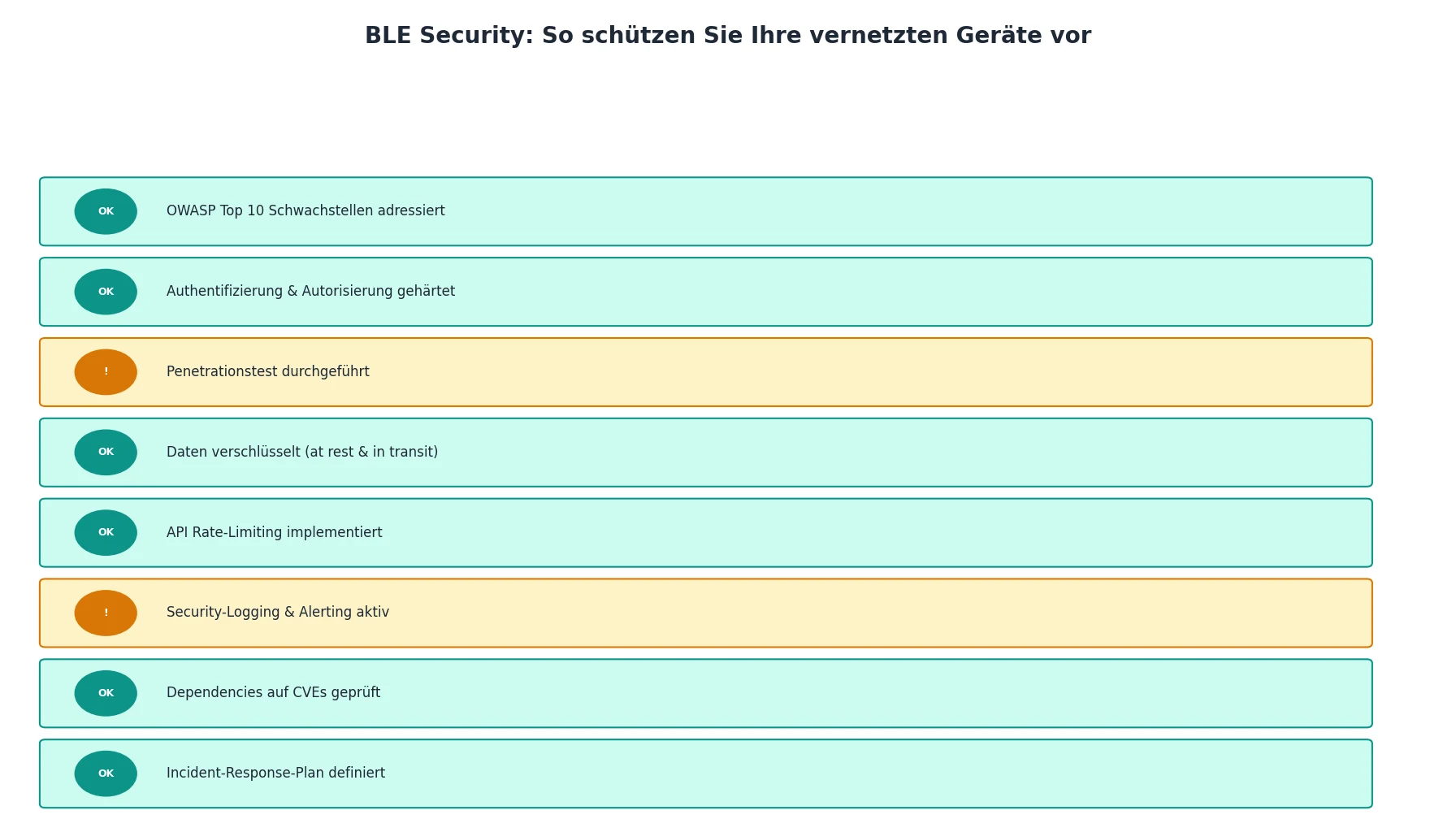

BLE Security: So schützen Sie Ihre vernetzten Geräte vor Angriffen

Kurz: Mit Milliarden von vernetzten Geräten, die über Bluetooth Low Energy (BLE) kommunizieren, rückt das Thema Sicherheit immer stärker in den Fokus.

Mit Milliarden von vernetzten Geräten, die über Bluetooth Low Energy (BLE) kommunizieren, rückt das Thema Sicherheit immer stärker in den Fokus. Von smarten Türschlössern über medizinische Implantate bis hin zu industriellen Sensoren – ein erfolgreicher Angriff kann verheerende Folgen haben. Glücklicherweise bietet der Bluetooth-Standard robuste Sicherheitsmechanismen, um Geräte und Daten zu schützen.

In diesem Artikel geben wir einen Überblick über die häufigsten Bedrohungen und die wichtigsten Schutzmaßnahmen, die jeder BLE App Entwickler kennen und implementieren sollte.

Häufige Angriffsvektoren bei BLE

Kurz: Um ein System zu schützen, muss man verstehen, wie es angegriffen werden kann.

Um ein System zu schützen, muss man verstehen, wie es angegriffen werden kann. Die häufigsten Angriffe auf BLE-Verbindungen sind:

Passives Sniffing (Abhören): Der Angreifer fängt die Kommunikation zwischen zwei Geräten ab, um die ausgetauschten Daten mitzulesen. Ohne Verschlüsselung können so sensible Informationen wie Passwörter oder Gesundheitsdaten in die falschen Hände geraten.

Aktives Sniffing / Man-in-the-Middle (MITM): Hier geht der Angreifer einen Schritt weiter. Er gibt sich gegenüber dem einen Gerät als das andere aus (und umgekehrt) und schleust sich so in die Kommunikation ein. Dadurch kann er die Daten nicht nur mitlesen, sondern auch aktiv manipulieren.

Denial of Service (DoS): Der Angreifer überflutet ein Gerät mit Verbindungsanfragen oder manipulierten Datenpaketen, um es lahmzulegen und für legitime Nutzer unerreichbar zu machen.

Identity Tracking: Durch das Verfolgen der einzigartigen Bluetooth-Adresse eines Geräts können Angreifer Bewegungsprofile von Personen erstellen und deren Privatsphäre verletzen.

Die Grundpfeiler der BLE-Sicherheit

Kurz: Der Bluetooth-Standard definiert ein mehrstufiges Sicherheitskonzept, das auf den folgenden Mechanismen aufbaut:

Der Bluetooth-Standard definiert ein mehrstufiges Sicherheitskonzept, das auf den folgenden Mechanismen aufbaut:

1. Pairing: Das erste Kennenlernen

Pairing ist der Prozess, bei dem zwei Geräte eine vertrauenswürdige Beziehung aufbauen und kryptografische Schlüssel für die zukünftige Kommunikation austauschen.

Seit Bluetooth 4.2 ist das Verfahren LE Secure Connections der Goldstandard.

Es verwendet den robusten Elliptic-Curve-Diffie-Hellman (ECDH) Algorithmus, um einen starken Schutz gegen passives Abhören und Man-in-the-Middle-Angriffe zu gewährleisten.

2. Bonding: Die Erinnerung an einen Freund

Nach einem erfolgreichen Pairing können die ausgetauschten Schlüssel gespeichert werden.

Dieser Prozess wird als Bonding bezeichnet.

Wenn sich zwei gebondete Geräte das nächste Mal treffen, erkennen sie sich wieder und können sofort eine verschlüsselte Verbindung aufbauen, ohne den Pairing-Prozess erneut durchlaufen zu müssen.

Dies ist sowohl sicher als auch benutzerfreundlich.

3. Verschlüsselung (Encryption)

Sobald eine Verbindung zwischen zwei Geräten besteht, sollten alle ausgetauschten Anwendungsdaten verschlüsselt werden. BLE verwendet hierfür den bewährten AES-CCM-Algorithmus. Dadurch wird sichergestellt, dass ein Angreifer, selbst wenn er die Funkpakete mitschneidet, deren Inhalt nicht lesen kann.

4. Authentifizierung und Autorisierung

Verschlüsselung schützt die Daten während der Übertragung. Aber was ist, wenn ein Angreifer das Smartphone des Nutzers stiehlt? Hier kommen Authentifizierung und Autorisierung ins Spiel. Es muss sichergestellt werden, dass nur berechtigte Nutzer oder Apps auf bestimmte Funktionen oder Daten des BLE-Geräts zugreifen können.

Dies wird auf der Anwendungsebene implementiert, z.B. durch die Anforderung einer PIN, eines Passworts oder einer biometrischen Authentifizierung (Fingerabdruck, Gesichtserkennung) in der mobilen App, bevor kritische Aktionen (wie das Öffnen eines smarten Schlosses) ausgeführt werden können.

5. Privacy Features (Schutz der Privatsphäre)

Um das Tracking von Nutzern zu verhindern, implementiert BLE einen Mechanismus, der die öffentliche Bluetooth-Adresse des Geräts in regelmäßigen, zufälligen Abständen ändert.

Dadurch wird es für einen externen Beobachter extrem schwierig, ein Gerät über einen längeren Zeitraum zu verfolgen und ein Bewegungsprofil zu erstellen.

Fazit: Sicherheit ist kein Feature, sondern eine Notwendigkeit

Kurz: In der Welt des IoT ist Sicherheit keine Option, sondern eine grundlegende Anforderung.

In der Welt des IoT ist Sicherheit keine Option, sondern eine grundlegende Anforderung. Ein unsicheres Produkt kann nicht nur zu Datenverlust führen, sondern auch das Vertrauen der Kunden nachhaltig schädigen und erhebliche finanzielle und rechtliche Konsequenzen haben. Glücklicherweise bietet der Bluetooth-Standard leistungsstarke Werkzeuge, um robuste und sichere BLE-Anwendungen zu entwickeln.

Für Unternehmen ist es entscheidend, einen Entwicklungspartner zu wählen, der tiefgreifendes Know-how in der BLE-Sicherheit besitzt und diese Mechanismen von Anfang an im Produktdesign verankert.

Mehr erfahren: Entdecken Sie unsere Systemintegration und wie wir Ihr Unternehmen unterstützen können.

Über den Autor

Geschäftsführer der Groenewold IT Solutions GmbH und der Hyperspace GmbH

Seit 2009 entwickelt Björn Groenewold Softwarelösungen für den Mittelstand. Er ist Geschäftsführer der Groenewold IT Solutions GmbH (gegründet 2012) und der Hyperspace GmbH. Als Gründer von Groenewold IT Solutions hat er über 250 Projekte erfolgreich begleitet – von Legacy-Modernisierungen bis hin zu KI-Integrationen.

Empfehlungen aus dem Blog

Ähnliche Artikel

Diese Beiträge könnten Sie ebenfalls interessieren.

Asset Tracking mit BLE: Effizienzsteigerung in Logistik und Produktion

Ein umfassender Leitfaden zu BLE-basiertem Asset Tracking in Logistik und Produktion. Erfahren Sie mehr über Technologien wie AoA und AoD sowie ROI-Betrachtungen.

Vom Prototyp zur Serie: Der Entwicklungsprozess einer

Ein Schritt-für-Schritt-Leitfaden zum Entwicklungsprozess einer BLE-Anwendung, von der Idee über den Prototypen bis zur Massenproduktion und Zertifizierung.

Der Weg zum Erfolg: So finden Sie den richtigen BLE App

Eine Checkliste mit den wichtigsten Kriterien für die Auswahl des richtigen BLE App Entwicklers oder einer spezialisierten App Agentur für Ihr IoT-Projekt.

Kostenloser Download

Checkliste: 10 Fragen vor der Software-Entwicklung

Die wichtigsten Punkte vor dem Start: Budget, Timeline und Anforderungen.

Checkliste im Beratungsgespräch erhaltenPassende nächste Schritte

Relevante Leistungen & Lösungen

Basierend auf dem Thema dieses Artikels sind diese Seiten oft die sinnvollsten Einstiege.

Passende Leistungen

Passende Lösungen

Mehr zu BLE-Entwicklung und nächste Schritte

Dieser Beitrag gehört zum Themenbereich BLE-Entwicklung. In unserer Blog-Übersicht finden Sie alle Fachartikel; unter Kategorie BLE-Entwicklung weitere Beiträge zu diesem Thema.

Zu Themen wie BLE-Entwicklung bieten wir passende Leistungen – von App-Entwicklung über KI-Integration bis zu Legacy-Modernisierung und Wartung. Typische Ausgangslagen beschreiben wir unter Lösungen. Erste Kosteneinschätzungen liefern unsere Kostenrechner. Fachbegriffe erläutern wir im IT-Glossar. Fachbücher und Praxisleitfäden zu KI und Software stellen wir unter Publikationen vor; vertiefende Artikel finden Sie unter Themen.

Bei Fragen zu diesem Artikel oder für ein unverbindliches Gespräch zu Ihrem Vorhaben können Sie einen Beratungstermin vereinbaren oder uns über Kontakt ansprechen. Wir antworten in der Regel innerhalb eines Werktags.