Stand: 4. Mai 2026 · Lesezeit: 5 Min.

Dieser Fachartikel behandelt: Penetrationstest vs. Sicherheitsaudit: Was braucht Ihr Unternehmen wirklich?.

“Digitalisierung ist kein IT-Projekt – es ist eine Geschäftsstrategie.”

– Björn Groenewold, Geschäftsführer Groenewold IT Solutions

Penetrationstest und Sicherheitsaudit werden oft synonym verwendet – sie sind es nicht. Wer das falsche Instrument beauftragt, gibt Geld aus und hat danach entweder ein Prüfprotokoll ohne Aussage über reale Risiken oder einen Angriffsbericht ohne den nötigen Kontext für die Unternehmensleitung.

Dieser Beitrag erklärt klar, was beides ist, wann es passt – und was ein seriöser Anbieter mitbringt.

Was ist ein Sicherheitsaudit?

Kurz: Ein Sicherheitsaudit (auch: IT-Sicherheitsprüfung, Compliance-Audit) ist eine systematische Überprüfung von Richtlinien, Konfigurationen und Prozessen anhand definierter Standards.

Ein Sicherheitsaudit (auch: IT-Sicherheitsprüfung, Compliance-Audit) ist eine systematische Überprüfung von Richtlinien, Konfigurationen und Prozessen anhand definierter Standards. Typische Referenzrahmen sind ISO 27001, BSI-Grundschutz, NIST CSF oder branchenspezifische Vorgaben.

Das Audit prüft: Sind die richtigen Regeln vorhanden? Sind Systeme korrekt konfiguriert? Werden Prozesse eingehalten? Es ist eine Bestandsaufnahme gegen einen Soll-Zustand – durchgeführt durch Dokumentenanalyse, Interviews, Konfigurationsprüfungen und Beobachtung.

Was ein Audit nicht tut: aktiv angreifen. Es prüft die Sicherheitslage auf Papier und in der Konfiguration, nicht die tatsächliche Ausnutzbarkeit von Lücken unter realen Bedingungen.

Typische Ergebnisse eines Audits:

- Gap-Analyse gegen einen Standard (z.B. ISO 27001: 23 von 93 Controls nicht oder nur teilweise erfüllt)

- Konfigurationsbefunde (z.B. RDP nicht per MFA gesichert, Firewall-Regeln zu permissiv)

- Prozessdefizite (z.B. kein formaler Patchprozess dokumentiert, keine Awareness-Schulungen nachweisbar)

- Maßnahmenplan mit Priorisierung nach Kritikalität

Was ist ein Penetrationstest?

Kurz: Ein Penetrationstest (Pentest) ist ein autorisierter, simulierter Angriff auf Systeme, Netzwerke oder Anwendungen.

Ein Penetrationstest (Pentest) ist ein autorisierter, simulierter Angriff auf Systeme, Netzwerke oder Anwendungen. Ein Pentester – mit expliziter schriftlicher Genehmigung des Auftraggebers – versucht aktiv, Schwachstellen auszunutzen, um zu zeigen, was ein echter Angreifer erreichen könnte.

Anders als ein Audit misst ein Pentest die tatsächliche Ausnutzbarkeit unter realistischen Bedingungen. Eine bekannte Schwachstelle, die durch eine andere Sicherheitsmaßnahme kompensiert wird, würde im Pentest als unkritisch eingestuft – im Audit dagegen als formaler Befund erscheinen.

Pentests gibt es in verschiedenen Tiefenschärfen:

| Typ | Beschreibung | Wann sinnvoll |

|---|---|---|

| Black Box | Angreifer kennt nichts, startet von außen | Realistischste Simulation, hoher Aufwand |

| Grey Box | Angreifer hat Teilinformationen (z.B. Benutzerkonto) | Effizienter für interne Bedrohungsmodelle |

| White Box | Vollständige Informationen, inkl. Quellcode | Tiefste Prüfung, ideal für eigene Software |

| Red Team | Vollumfängliche, mehrstufige Angriffssimulation | Für Unternehmen mit reifem Sicherheitsprogramm |

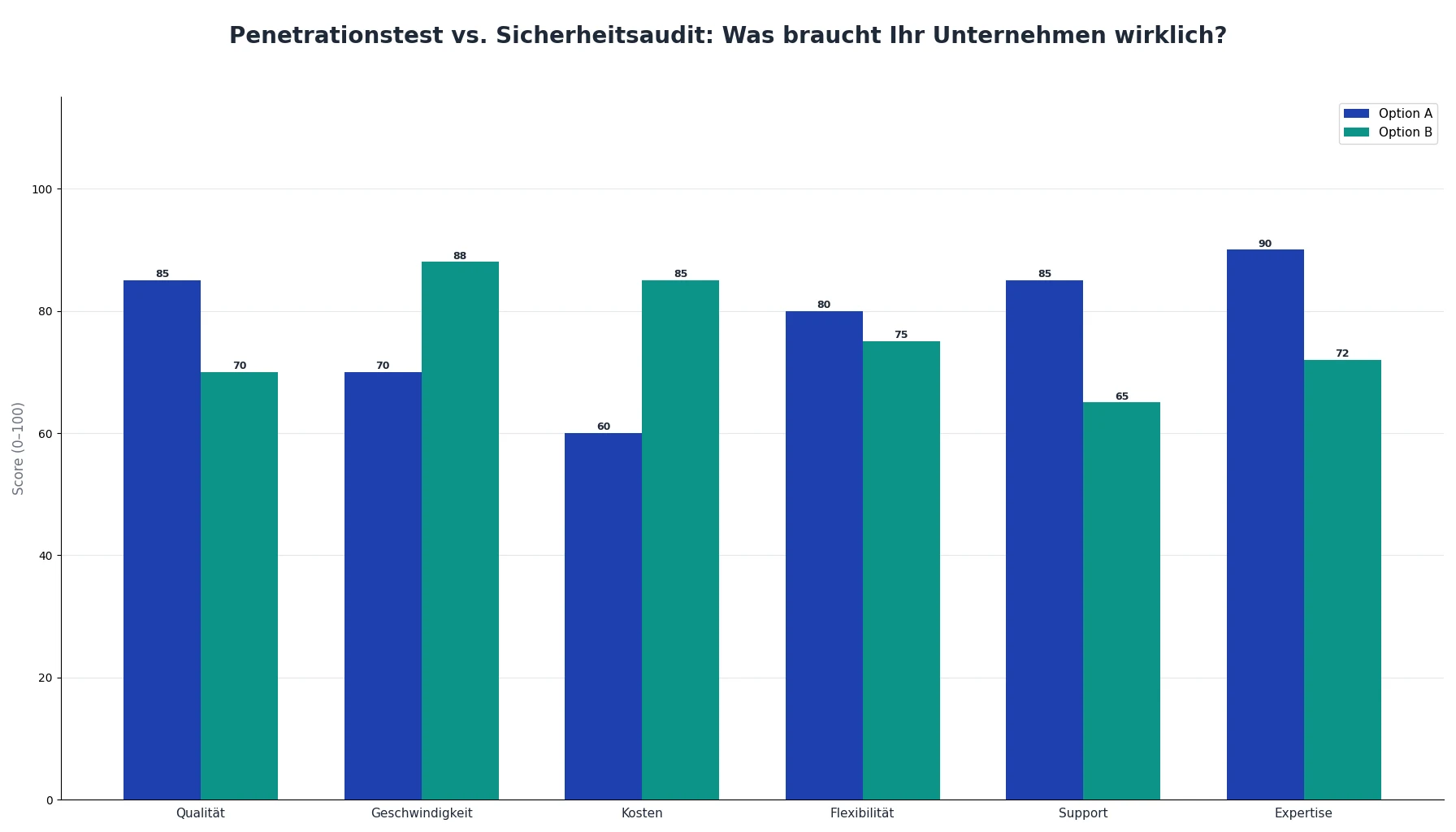

Der entscheidende Unterschied auf einen Blick

| Kriterium | Sicherheitsaudit | Penetrationstest |

|---|---|---|

| Methode | Prüfung gegen Standard/Checkliste | Aktiver Angriffsversuch |

| Ergebnis | Compliance-Stand, Gap-Liste | Ausnutzbare Schwachstellen, Angriffspfade |

| Aufwand | Mittel (Tage bis Wochen) | Hoch (Tage bis Wochen, je nach Scope) |

| Kosten | 5.000–30.000 € | 8.000–50.000 € (scope-abhängig) |

| Anlass | Zertifizierung, NIS2, Jahresprüfung | Neue Systeme, Sicherheitsreifegrad prüfen |

| Wer macht es | Auditoren, Berater | Spezialisierte Ethical Hacker / Red Teams |

Wann welches Instrument?

Sicherheitsaudit empfehlen wir, wenn:

- Sie eine gesetzliche oder vertragliche Nachweispflicht erfüllen müssen (NIS2, ISO 27001, Kundenforderung)

- Sie erstmals einen Überblick über Ihren Sicherheitsstand brauchen

- Sie nach einem Vorfall strukturiert nachvollziehen wollen, was fehlte

- Sie ein formales ISMS aufbauen und den Startpunkt dokumentieren wollen

Penetrationstest empfehlen wir, wenn:

- Sie eine neue Webanwendung oder API produktiv schalten und wissen wollen, ob sie haltbar ist

- Sie Ihren Sicherheitsstand regelmäßig unter realen Bedingungen testen wollen

- Ihr Unternehmen bereits ein Basisniveau an Maßnahmen umgesetzt hat

- Kunden oder Versicherungen einen Pentest-Nachweis fordern

Beide kombinieren, wenn:

- Sie NIS2-konform werden wollen (das Gesetz fordert sowohl Risikoanalyse als auch aktive Tests)

- Sie ein reifes Sicherheitsprogramm aufbauen, das beides regelmäßig vorsieht

Was ein seriöser Anbieter mitbringt

Kurz: Der Markt für Penetrationstests und Sicherheitsaudits ist heterogen.

Der Markt für Penetrationstests und Sicherheitsaudits ist heterogen. Worauf Entscheider achten sollten:

Schriftlicher Vertrag mit klarer Scope-Definition. Ohne exakten Umfang (welche Systeme, IP-Bereiche, Anwendungen, Zeitfenster) ist ein Pentest nicht seriös durchführbar und rechtlich riskant.

Qualifikationsnachweise. Anerkannte Zertifizierungen: OSCP (Offensive Security), GPEN (GIAC), CEH (EC-Council) für Pentester; ISO 27001 Lead Auditor, CISM, CISSP für Auditoren. Kein Zertifikat ersetzt Erfahrung – aber komplette Zertifikatslosigkeit ist ein Warnsignal.

Verständlicher Abschlussbericht. Ein guter Report enthält: Executive Summary (für die Geschäftsführung), technische Details (für die IT), CVSS-Bewertung jeder Schwachstelle, konkreten Maßnahmenplan mit Priorisierung und Wiedertestmöglichkeit.

Keine Garantieversprechen. Niemand kann garantieren, dass ein Pentest alle Schwachstellen findet. Seriöse Anbieter kommunizieren das transparent.

IT-Sicherheitsmaßnahmen: Audit und Pentest als Startpunkt, nicht als Endpunkt

Kurz: Sowohl Audit als auch Pentest liefern eine Momentaufnahme.

Sowohl Audit als auch Pentest liefern eine Momentaufnahme. Die eigentliche Arbeit beginnt danach: Befunde priorisieren, Maßnahmen umsetzen, Wirksamkeit prüfen. Wer einen Pentest-Bericht bekommt und ihn nicht abarbeitet, hat Geld für ein Dokument ausgegeben.

Für individuelle Softwareprojekte empfehlen wir, Security-Tests als festen Bestandteil des Entwicklungsprozesses zu etablieren – nicht als einmaliges Gate am Ende, sondern als kontinuierliche Qualitätsprüfung. Unser Team bei Groenewold IT Solutions unterstützt Sie dabei, den richtigen Prüfrahmen für Ihr Unternehmen zu definieren und die richtigen Partner für Audit und Pentest zu finden.

Häufig gestellte Fragen (FAQ)

Kurz: Darf ein Penetrationstester wirklich alles versuchen?

Darf ein Penetrationstester wirklich alles versuchen? Nur, was der schriftliche Vertrag erlaubt. Scope, erlaubte Methoden, zeitliche Grenzen und Eskalationswege müssen vorab definiert sein. Pentests ohne klare schriftliche Genehmigung sind strafbar.

Wie oft sollte ein Unternehmen einen Pentest durchführen? Mindestens jährlich für kritische Systeme, zusätzlich bei wesentlichen Architekturänderungen oder neuen Anwendungen. NIS2 fordert regelmäßige Überprüfungen – die konkrete Frequenz ist risikobasiert zu begründen.

Kann unser internes IT-Team einen Pentest durchführen?

Eingeschränkt.

Interne Teams kennen die eigene Infrastruktur zu gut und haben blinde Flecken.

Externe Tester bringen den frischen Blick und kommen nicht auf dieselben Annahmen.

Für formale Compliance-Nachweise ist ein externer Tester meist Voraussetzung.

Was kostet ein Pentest für eine mittelständische Webanwendung? Typisch: 8.000–20.000 € für eine Webanwendung mit klarem Scope, 1–2 Wochen Testdauer. Mobile Apps, APIs und interne Netzwerke werden separat bewertet.

Über den Autor

Geschäftsführer der Groenewold IT Solutions GmbH und der Hyperspace GmbH

Seit 2009 entwickelt Björn Groenewold Softwarelösungen für den Mittelstand. Er ist Geschäftsführer der Groenewold IT Solutions GmbH (gegründet 2012) und der Hyperspace GmbH. Als Gründer von Groenewold IT Solutions hat er über 250 Projekte erfolgreich begleitet – von Legacy-Modernisierungen bis hin zu KI-Integrationen.

Empfehlungen aus dem Blog

Ähnliche Artikel

Diese Beiträge könnten Sie ebenfalls interessieren.

IT-Sicherheit im Mittelstand: Was Unternehmen 2026 wissen müssen

Ransomware, Datenlecks, NIS2-Pflichten: IT-Sicherheit ist für mittelständische Unternehmen kein optionales Thema mehr. Dieser Leitfaden zeigt, wo die größten Risiken liegen, welche Maßnahmen…

Zero Trust im Mittelstand: Sicherheitsarchitektur ohne Enterprise-Budget

Zero Trust ist kein Produkt, das man kauft – es ist ein Architekturprinzip. Und es ist längst nicht mehr nur für Großkonzerne relevant. Wie Mittelständler die Kernprinzipien von Zero Trust…

Onlineshop entwickeln lassen: Was kostet das wirklich?

Onlineshop entwickeln lassen: Kosten, Laufzeiten und Entscheidungshilfe zwischen Standard-Shopsystem und Individuallösung für den Mittelstand.

Kostenloser Download

Checkliste: 10 Fragen vor der Software-Entwicklung

Die wichtigsten Punkte vor dem Start: Budget, Timeline und Anforderungen.

Checkliste im Beratungsgespräch erhaltenPassende nächste Schritte

Relevante Leistungen & Lösungen

Basierend auf dem Thema dieses Artikels sind diese Seiten oft die sinnvollsten Einstiege.

Passende Leistungen

Passende Lösungen

Mehr zu IT-Sicherheit und nächste Schritte

Dieser Beitrag gehört zum Themenbereich IT-Sicherheit. In unserer Blog-Übersicht finden Sie alle Fachartikel; unter Kategorie IT-Sicherheit weitere Beiträge zu diesem Thema.

Zu Pflichten, Meldefristen und ISMS-Bezug der EU-NIS-2-Umsetzung siehe NIS-2 für den Mittelstand.

Zu Themen wie IT-Sicherheit bieten wir passende Leistungen – von App-Entwicklung über KI-Integration bis zu Legacy-Modernisierung und Wartung. Typische Ausgangslagen beschreiben wir unter Lösungen. Erste Kosteneinschätzungen liefern unsere Kostenrechner. Fachbegriffe erläutern wir im IT-Glossar. Fachbücher und Praxisleitfäden zu KI und Software stellen wir unter Publikationen vor; vertiefende Artikel finden Sie unter Themen.

Bei Fragen zu diesem Artikel oder für ein unverbindliches Gespräch zu Ihrem Vorhaben können Sie einen Beratungstermin vereinbaren oder uns über Kontakt ansprechen. Wir antworten in der Regel innerhalb eines Werktags.