Stand: 4. Mai 2026 · Lesezeit: 6 Min.

Dieser Fachartikel behandelt: Zero Trust im Mittelstand: Sicherheitsarchitektur ohne Enterprise-Budget.

“Digitalisierung ist kein IT-Projekt – es ist eine Geschäftsstrategie.”

– Björn Groenewold, Geschäftsführer Groenewold IT Solutions

Zero Trust ist eines der meiststrapazierten Buzzwords in der IT-Sicherheit – und eines der am häufigsten missverstandenen. Es ist kein Produkt, das man kauft und installiert.

Es ist ein Architekturprinzip: „Vertraue nichts und niemandem, solange nicht explizit verifiziert wurde." Dieser Beitrag erklärt, was Zero Trust für mittelständische Unternehmen konkret bedeutet, welche Schritte Priorität haben und was realistisch ohne Enterprise-Budget umsetzbar ist.

Das Ende des Perimeter-Modells

Kurz: Klassische IT-Sicherheit funktionierte nach dem Perimeter-Modell: Außen Firewall und VPN, innen vertrautes Netzwerk.

Klassische IT-Sicherheit funktionierte nach dem Perimeter-Modell: Außen Firewall und VPN, innen vertrautes Netzwerk. Wer einmal drin war, konnte sich relativ frei bewegen. Dieses Modell ist gescheitert – nicht weil die Idee falsch war, sondern weil die Realität sie überholt hat.

Homeoffice hat den Perimeter aufgeweicht: Mitarbeiter arbeiten von Heimnetzwerken, Cafés und Hotels.

Cloud-Dienste liegen außerhalb des eigenen Rechenzentrums.

SaaS-Anwendungen verbinden sich direkt aus dem Browser.

Zulieferer und Dienstleister erhalten VPN-Zugänge ins interne Netzwerk.

Der Perimeter existiert nicht mehr – er ist zu einem löchrigen Konzept geworden.

Wenn Angreifer einmal ins Netzwerk gelangen – sei es durch ein kompromittiertes VPN-Konto, einen Phishing-Link oder eine ungepatchte Legacy-Anwendung – können sie sich im klassischen Modell oft lateral durch das interne Netz bewegen, bis sie hochprivilegierte Systeme erreichen. Zero Trust schließt genau diese Lücke.

Die drei Kernprinzipien von Zero Trust

1.

Explizit verifizieren.

Jede Zugriffsanfrage wird vollständig authentifiziert und autorisiert – unabhängig davon, ob sie aus dem internen Netz kommt oder von außen.

Identität, Gerätezustand, Standort und Verhaltensmuster fließen in die Entscheidung ein.

Multi-Faktor-Authentifizierung ist dabei eine Grundvoraussetzung, nicht Kür.

2. Least Privilege. Benutzer, Systeme und Anwendungen erhalten nur die Rechte, die sie für die aktuelle Aufgabe minimal benötigen – nicht mehr. Wer nur Lesen braucht, bekommt keinen Schreibzugriff. Administratoren arbeiten in privilegierten Sitzungen, nicht dauerhaft mit Admin-Rechten.

3. Assume Breach. Plane für den Fall, dass ein Angreifer bereits im Netz ist. Segmentierung begrenzt den Schaden. Monitoring erkennt ungewöhnliches Verhalten. Incident-Response-Pläne definieren, wie reagiert wird.

Pragmatische Zero-Trust-Umsetzung für den Mittelstand

Kurz: Zero Trust vollständig umzusetzen ist ein Mehrjahresprojekt.

Zero Trust vollständig umzusetzen ist ein Mehrjahresprojekt. Für Mittelständler empfiehlt sich eine iterative Vorgehensweise, die schnell sichtbare Sicherheitsverbesserungen liefert:

Phase 1: Identität absichern (Monat 1–3)

Der effektivste erste Schritt: Identitäts- und Zugriffsmanagement konsequent umsetzen.

- Multi-Faktor-Authentifizierung (MFA) für alle Nutzerkonten, insbesondere für E-Mail, VPN, Cloud-Dienste und administrative Zugänge

- Single Sign-On (SSO) einführen: Ein zentrales Identitätssystem statt vieler separater Passwörter

- Privileged Access Management (PAM): Administratorzugriffe mit zeitbegrenzten, protokollierten Sitzungen

- Regelmäßige Überprüfung von Zugriffsrechten: Wer hat wirklich Zugriff auf was?

Passende Tools ohne Enterprise-Preis: Microsoft Entra ID (ehemals Azure AD) für Microsoft-Umgebungen, Okta, JumpCloud oder Authentik für gemischte Umgebungen.

Phase 2: Gerätezustand einbeziehen (Monat 3–6)

Device Compliance bedeutet: Nur Geräte, die bestimmten Mindeststandards entsprechen, erhalten Zugriff auf Unternehmensressourcen.

- Endpoint-Management einführen (Microsoft Intune, Jamf, oder ähnliche)

- Compliance-Richtlinien definieren: Betriebssystem aktuell? Festplattenverschlüsselung aktiv? Endpoint-Protection installiert?

- Konditionale Zugriffsregeln: Nicht-konforme Geräte werden auf Quarantäne-Ressourcen beschränkt

Phase 3: Netzwerk segmentieren (Monat 6–12)

Netzwerksegmentierung ist das Zero-Trust-Prinzip, das lateral movement eines Angreifers am wirksamsten einschränkt.

- Micro-Segmentierung: Produktionsnetz, Büronetz, Gäste-WLAN, IoT-Geräte strikt trennen

- Software-defined Perimeter: Anwendungen werden nicht im Netzwerk exponiert, sondern nur authentifizierten Nutzern zugänglich gemacht

- Firewall-Regeln auf das Minimum reduzieren, nicht auf Maximum öffnen und selektiv schließen

Phase 4: Monitoring und Anomalieerkennung (laufend)

Zero Trust braucht Sichtbarkeit. Was nicht beobachtet wird, kann auch nicht erkannt werden.

- SIEM (Security Information and Event Management): Zentrales Logging aller Zugriffe und Ereignisse

- User and Entity Behavior Analytics (UEBA): Erkennt ungewöhnliche Muster (Login um 3 Uhr morgens, massiver Dateidownload)

- Regelmäßige Log-Reviews und Alert-Tuning

Für Mittelständler ohne dediziertes Security-Team: Managed Detection and Response (MDR) als Service – ein externer Anbieter übernimmt das Monitoring rund um die Uhr.

Was Zero Trust nicht löst

Phishing bleibt ein Risiko.

Zero Trust schützt vor lateral movement nach einer Kompromittierung – aber wenn ein Nutzer seine Credentials über einen Phishing-Link preisgibt und MFA umgangen wird (z.B.

durch MFA-Fatigue-Angriffe), hat der Angreifer legitime Zugangsdaten.

Awareness-Training bleibt unverzichtbar.

Legacy-Anwendungen sind schwer integrierbar. Ältere Anwendungen, die nicht für moderne Authentifizierungsstandards (SAML, OIDC) ausgelegt sind, lassen sich schwer in ein Zero-Trust-Modell einbinden. Hier ist eine Legacy-Modernisierungsstrategie oft der notwendige Parallelpfad.

Zero Trust ist kein Selbstläufer. Ohne klare Ownership, regelmäßige Reviews und Budget für laufenden Betrieb degeneriert Zero Trust zur Marketingfolie. Die Umsetzung braucht langfristiges Commitment.

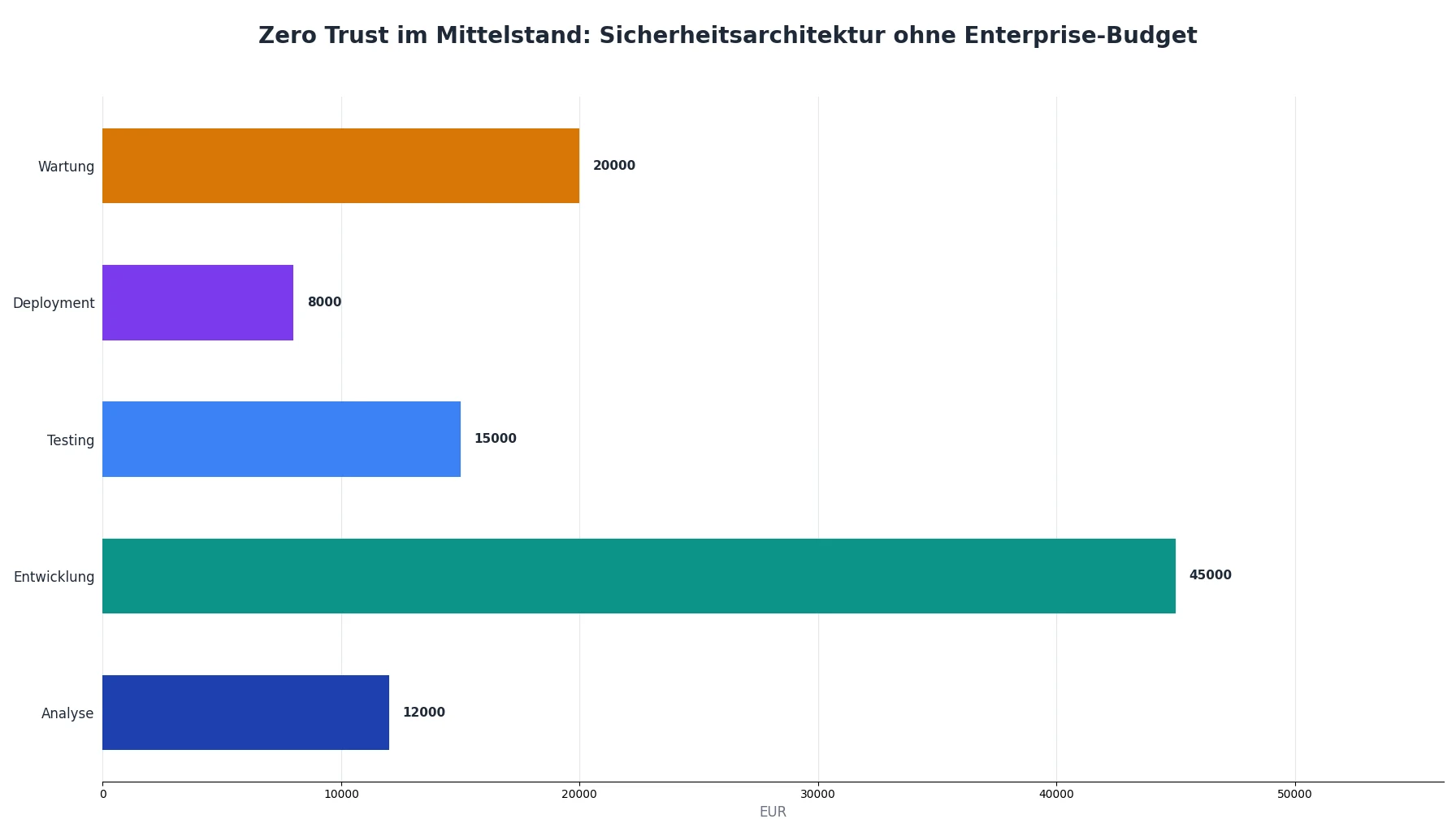

Kosten und Aufwand realistisch einschätzen

Kurz: Für einen mittelständischen Betrieb mit 100 Mitarbeitern sind die Investitionen überschaubar:

Für einen mittelständischen Betrieb mit 100 Mitarbeitern sind die Investitionen überschaubar:

| Maßnahme | Jährliche Kosten (ca.) |

|---|---|

| MFA für alle Nutzer (z.B. Microsoft Entra ID P1) | 2.000–5.000 € |

| Endpoint-Management (Intune) | 2.000–6.000 € |

| EDR / Endpoint-Protection | 5.000–15.000 € |

| MDR-Service (externes Monitoring) | 12.000–30.000 € |

| Netzwerk-Segmentierung (Hardware + Einrichtung) | 5.000–20.000 € (einmalig) |

Der ROI ist konkret: Der durchschnittliche Schaden durch einen erfolgreichen Ransomware-Angriff auf ein KMU übersteigt 200.000 € – reine Wiederherstellungskosten, ohne Reputationsschaden und Betriebsunterbrechung. Maßnahmen im fünfstelligen Bereich amortisieren sich beim ersten verhinderten Angriff.

Fazit

Kurz: Zero Trust für den Mittelstand ist kein Luxusprojekt und kein unerreichbares Enterprise-Konzept.

Zero Trust für den Mittelstand ist kein Luxusprojekt und kein unerreichbares Enterprise-Konzept.

Die Kernprinzipien – Identität explizit verifizieren, Least Privilege konsequent umsetzen, Breach antizipieren – lassen sich iterativ umsetzen, beginnend mit MFA und Identitätsmanagement.

Der Weg führt nicht von null auf hundert in einem Monat, sondern in klar definierten Phasen.

Unser Team unterstützt bei der Konzeption einer IT-Sicherheitsstrategie, die zu Ihrer Unternehmensstruktur, Ihrem bestehenden Tech-Stack und Ihrem Budget passt – ohne Enterprise-Consulting-Gebühren für ein Mittelstands-Problem.

Häufig gestellte Fragen (FAQ)

Kurz: Ist Zero Trust ein Produkt, das man kaufen kann?

Ist Zero Trust ein Produkt, das man kaufen kann?

Nein.

Kein einzelnes Produkt liefert Zero Trust.

Es ist ein Architekturprinzip, das durch eine Kombination von Maßnahmen, Prozessen und Technologien umgesetzt wird.

Anbieter, die „Zero Trust as a Product" verkaufen, verkaufen einen Baustein – nicht das Gesamtkonzept.

Ist Zero Trust nur für Unternehmen mit Cloud-Infrastruktur relevant? Nein. Zero Trust ist für jede Umgebung relevant – rein on-premise, hybrid oder vollständig cloud-basiert. Die Bedrohungen durch kompromittierte Accounts und lateral movement existieren in allen Umgebungen.

Wie lange dauert eine Zero-Trust-Einführung im Mittelstand? Realistische Erwartung: 12–24 Monate für die wesentlichen Maßnahmen in Phasen. MFA und SSO können in Wochen eingeführt werden. Vollständige Netzwerksegmentierung und Monitoring-Reife brauchen mehr Zeit.

Widerspricht Zero Trust dem Datenschutz, weil alles geloggt wird?

Nein – wenn korrekt implementiert.

Die Protokollierung von Zugriffen ist datenschutzrechtlich zulässig, wenn sie im Rahmen des berechtigten Interesses an IT-Sicherheit erfolgt, proportional ist und Mitarbeiter transparent informiert werden (Betriebsvereinbarung empfohlen).

Über den Autor

Geschäftsführer der Groenewold IT Solutions GmbH und der Hyperspace GmbH

Seit 2009 entwickelt Björn Groenewold Softwarelösungen für den Mittelstand. Er ist Geschäftsführer der Groenewold IT Solutions GmbH (gegründet 2012) und der Hyperspace GmbH. Als Gründer von Groenewold IT Solutions hat er über 250 Projekte erfolgreich begleitet – von Legacy-Modernisierungen bis hin zu KI-Integrationen.

Empfehlungen aus dem Blog

Ähnliche Artikel

Diese Beiträge könnten Sie ebenfalls interessieren.

IT-Sicherheit im Mittelstand: Was Unternehmen 2026 wissen müssen

Ransomware, Datenlecks, NIS2-Pflichten: IT-Sicherheit ist für mittelständische Unternehmen kein optionales Thema mehr. Dieser Leitfaden zeigt, wo die größten Risiken liegen, welche Maßnahmen…

Penetrationstest vs. Sicherheitsaudit: Was braucht Ihr Unternehmen wirklich?

Penetrationstest oder Sicherheitsaudit? Beide Begriffe kursieren in Ausschreibungen und Beraterempfehlungen – meinen aber sehr Unterschiedliches. Dieser Beitrag klärt den Unterschied, erklärt wann…

Onlineshop entwickeln lassen: Was kostet das wirklich?

Onlineshop entwickeln lassen: Kosten, Laufzeiten und Entscheidungshilfe zwischen Standard-Shopsystem und Individuallösung für den Mittelstand.

Kostenloser Download

Checkliste: 10 Fragen vor der Software-Entwicklung

Die wichtigsten Punkte vor dem Start: Budget, Timeline und Anforderungen.

Checkliste im Beratungsgespräch erhaltenPassende nächste Schritte

Relevante Leistungen & Lösungen

Basierend auf dem Thema dieses Artikels sind diese Seiten oft die sinnvollsten Einstiege.

Passende Leistungen

Passende Lösungen

Passender Vergleich

Kosten berechnen

Mehr zu IT-Sicherheit und nächste Schritte

Dieser Beitrag gehört zum Themenbereich IT-Sicherheit. In unserer Blog-Übersicht finden Sie alle Fachartikel; unter Kategorie IT-Sicherheit weitere Beiträge zu diesem Thema.

Zu Pflichten, Meldefristen und ISMS-Bezug der EU-NIS-2-Umsetzung siehe NIS-2 für den Mittelstand.

Zu Themen wie IT-Sicherheit bieten wir passende Leistungen – von App-Entwicklung über KI-Integration bis zu Legacy-Modernisierung und Wartung. Typische Ausgangslagen beschreiben wir unter Lösungen. Erste Kosteneinschätzungen liefern unsere Kostenrechner. Fachbegriffe erläutern wir im IT-Glossar. Fachbücher und Praxisleitfäden zu KI und Software stellen wir unter Publikationen vor; vertiefende Artikel finden Sie unter Themen.

Bei Fragen zu diesem Artikel oder für ein unverbindliches Gespräch zu Ihrem Vorhaben können Sie einen Beratungstermin vereinbaren oder uns über Kontakt ansprechen. Wir antworten in der Regel innerhalb eines Werktags.